Lesebefehl! Wie die Verlage für das Leistungsschut...

Lesebefehl! Wie die Verlage für das Leistungsschutzrecht kämpfen stefan-niggemeier.de/blog/ein-karte…xT

Lesebefehl! Wie die Verlage für das Leistungsschutzrecht kämpfen stefan-niggemeier.de/blog/ein-karte…xT

Updates am Ende des Artikels

Die nebenstehende Karte zeigt die Standorte der Server. Auf das Bild klicken um die Karte auf google maps zu öffnen

Im folgenden eine Liste der Server, deren IPs und die Länder in denen die Server beheimatet sind::

Bis auf den Server in Litauen (Latvia) reagieren die oben genannten Server nicht mehr mit der typischen Meldung “Hallo Steffi” auf eine HTTP HEAD Anfrage wie im folgenden dokumentiert.

HTTP/1.1 200 OK

Content-Type: text/html; charset=UTF-8

Content-Length:12

Hallo Steffi

Gamma, der Hersteller der staatlichen Überwachungssoftware namens FinFisher, behauptet das seien nicht ihre Server, ich glaube ihnen kein Wort.

Die Analyse zeigt noch einige andere Interessante Details .Hier eine Liste der durch die Malware manipulierten Systemaufrufe.

ntdll.dll!NtDeviceIoControlFile

ntdll.dll!NtEnumerateKey

ntdll.dll!NtEnumerateValueKey

ntdll.dll!NtQueryDirectoryFile

ntdll.dll!NtQueryKey

ntdll.dll!NtQuerySystemInformation

kernel32.dll!CreateFileW

kernel32.dll!CreateProcessInternalW

kernel32.dll!MoveFileW

kernel32.dll!DeleteFileW

kernel32.dll!MoveFileExW

USER32.dll!PostMessageW

USER32.dll!GetMessageW

USER32.dll!PeekMessageW

USER32.dll!GetMessageA

USER32.dll!SendMessageW

USER32.dll!PeekMessageA

USER32.dll!PostMessageA

GDI32.dll!GetDeviceCaps

GDI32.dll!DeleteDC

GDI32.dll!CreateDCA

GDI32.dll!CreateDCW

GDI32.dll!DPtoLP

GDI32.dll!Escape

GDI32.dll!ResetDCW

GDI32.dll!EndPage

GDI32.dll!EndDoc

GDI32.dll!StartPage

GDI32.dll!ResetDCA

GDI32.dll!SetAbortProc

GDI32.dll!StartDocW

GDI32.dll!StartDocA

ADVAPI32.dll!OpenTraceA

ADVAPI32.dll!OpenTraceW

Die folgenden Signaturen für das Intrusion detection system Snort können helfen FinFisher Infektionen im eigenen Netz aufzuspüren. Allerdings muss man davon ausgehen dass Gamma seine Software entsprechend verändern wird, um in Zukunft nicht erkannt zu werden.

alert tcp any any -> any any (msg:"FinFisher Malware Connection Initialization"; \

content:"|0c 00 00 00 40 01 73 00|"; offset:0; depth:8; sid:1000001; rev:1;) \

alert tcp any any -> any any (msg:"FinFisher Malware Connection Handshake"; \

content:"|5c 00 00 00 a0 02 72 00 0c 00 00 00 40 04 fe 00|"; \

offset:0; depth:16; sid:1000002; rev:1;)

Für weitere Infos lest einfach die neue Analyse.

Update | Do 9 Aug 2012 17:38:08 CEST

Es gibt verbesserte Snort Signaturen für FinFischer:

alert tcp $HOME_NET any -> $EXTERNAL_NET any (msg:"FinFisher Malware Connection \

Initialization"; flow:to_server,established; content:"|0c 00 00 00 40 01 73 00|"; \

depth:8; sid:1000001; rev:1; classtype:trojan-activity; \

reference:url,community.rapid7.com/community/infosec/blog/2012/08/08/finfisher;)

alert tcp $HOME_NET any -> $EXTERNAL_NET any (msg:"FinFisher Malware Connection \

Handshake"; flow:to_server,established; \

content:"|5c 00 00 00 a0 02 72 00 0c 00 00 00 40 04 fe 00|"; depth:16; \

sid:1000002; rev:1; classtype:trojan-activity; \

reference:url,community.rapid7.com/community/infosec/blog/2012/08/08/finfisher;)

Auf https://community.rapid7.com/community/infosec/blog/2012/08/08/finfisher gibt es noch ein zweites Update und auch einen interessanten Kommentar eines Nutzers, der die entsprechenden CC-Server in passiveDNS Systemen nachgeschlagen hat. Sein Kommentar:

Digging around with some passive DNS, you can find that ic3545.com was resolving to 121.215.253.151 between 2011-04-02 and 2011-04-17 (with 922 requests seen), and to 124.178.225.178 the 2010-11-22 (with 2 requests seen). No other IP you discovered yield something interesting from passive DNS.

Demnach hat die Domain ic3545.com zwischen dem 02.04.2011 und dem 17.04.2011 auf die IP des FinSpy CC-Server (oder proxy) aufgelöst. In diesem Zeitraum gab es 922 requests (welche an der passiven DNS-Falle vorbei gekommen sind.

Die Domain ic3545.com ist auf eine Firma in den USA registriert die DNS und Email Dienstleistungen anbietet, siehe http://dyn.com/

Dyn Inc

c/o ic3545.com

816 Elm Street

Box 606

Manchester, NH 03101

US

+1.6037124016

| Update ganz am Ende des Artikels | Nachdem der CCC ende letzten Jahres einen deutschen Staatstrojaner analysiert und veröffentlicht hat sind gestern und heute weitere Trojaner im staatlichen Einsatz aufgeflogen.

Gestern veröffentlichte die Nachrichtenagentur Bloomberg einen Artikel über einen Trojaner welcher im staatlichen Einsatz Menschenrechts- und Demokratie-Aktivisten in Bahrain ausspioniert hat.

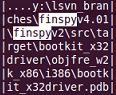

Dabei handelt es sich anscheinend um einen Trojaner namens FinSpy der Firma Gamma international, wie die Leute vom CitizenLab der Universität Toronto in ihrer Analyse herausgefunden haben. Diese staatliche Malware wird im Rahmen des Produktes FinFisher vertrieben und nach allem was bekannt ist in Deutschland - genauer in München - entwickelt.

Schon vorgestern hat der russische AntiViren Hersteller Dr. Web bekannt gegeben dass sie ein weiteres Sample eines staatlichen Trojaners gefunden und analysiert haben. Das besondere an am DaVinci Trojaner ist dass dieser wohl nicht nur auf Windows Systemen - wie alle bisher aufgedeckten staatlichen Trojaner - lauffähig ist, sondern ebenso auf Mac OS X. DaVinci wird ganz offen als Malware durch die italienische Firma Hacking Team beworben und vertrieben.

Eine Sache ist jetzt schon ganz deutlich, die Hersteller staatlicher Malware nehmen den Mund recht voll bei der Bewerbung ihrer “Produkte”. So behauptet etwa Hackingteam dass ihre Malware nicht detektierbar sei. Dr. Web kommentiert dass ganz trocken wie folgt:

Despite BackDoor.DaVinci.1 developers' claims that this malicious application can withstand any modern anti-virus program, Dr.Web for Windows and Dr.Web for Mac OS X detect and successfully remove BackDoor.DaVinci.1

Die Leute von Gamma haben sich bisher immer über ihren Konkurrenten DigiTask und ihre Fehler - welche die CCC Analyse ans Licht gebracht hat - lustig gemacht. Es stellt sich raus sie machen selber Anfängerfehler bei der Verschlüsselung. Die Analyse des CitizenLab bemerkt dazu:

In reality, these records are only partially encrypted: if the record’s length is not a multiple of 16 bytes (the AES block size), then the remainder of the bytes are written to the file unencrypted.

Ich bin gespannt, was die weiteren Analysen dieser staatlichen Malware aus Italien und Deutschland noch so zu Tage fördern werden.

Besonders der Fall aus Bahrain zeigt deutlich dass diese Software natürlich von staatlichen Stellen dazu eingesetzt wird gegen Menschen vorzugehen die sich für Demokratie und Menschenrechte einsetzten. Der Bloomberg Artikel ist sei hier noch mal nachdrücklich zur Lektüre empfohlen. In dem Artikel wird deutlich dass die staatliche Spyware weltweit eingesetzt wird. Das Internet macht es möglich. So wurde auch ein US Bürger und Aktivisten aus London durch die Behörden in Bahrain infiziert und ausspioniert.

Die Hersteller von derlei Spyware tun immer so als ob seien sie die guten und behaupten dass mit ihrer Software nur böse Terroristen und Kinderschänder ausspioniert und schließlich gefangen würden. Spätestens jetzt ist klar dass sie eher repressiven Regimen helfen die Menschenrechte und Demokratiebestrebungen ihrer Bürger unterdrücken helfen - weltweit.

Offiziell sagt die Bundesregierung sie würde sich für Demokratie und Menschenrechte einsetzten, in Wirklichkeit ist sie nicht nur untätig gegen die Verantwortlichen, sondern gewährt auch noch Bürgschaften und unterstützt damit Regime wie das in Bahrain sich mit entsprechenden Cyberwaffen - nichts anderes ist diese Malware - auszustatten. Ähnlich sieht es bei den Briten aus, die deswegen gerade von Privacy International verklagt werden.

Weblinks:

Update | 30.07.2012 Gamma, die Herstellerfirma der Malware behauptet das Bahrain sei gar nicht ihr Kunde. Und die Software sei ihnen eventuell geklaut worden. Bei Bloomberg gibt es einen Artikel darüber. Erwähnenswert daran finde ich ja dass Gamma sich immer geweigert hat ihre Geschäfte und Kundenkontakte zu kommentieren. Und jetzt plötzlich wo sie selber in einem ganz schlechten Licht dastehen werfen sie dieses Prinzip (der Nicht-Kommentierung) plötzlich über Board? Wer weiß was die noch alles über Board schmeißen wenn der Druck noch etwas größer wird?

Bisher hat Gamma auch immer darauf hingewiesen dass ihre Malware ja gegen missbrauch geschützt sei. So hat der Münch dieses Jahr auf einer Konferenz erzählt sie würden z.B. die MAC-Adresse des Zielrechners in die Malware hard-coden um sicherzustellen dass damit nur der Zielrechner und kein anderes Gerät ausspioniert wird. Mal angenommen es stimmt was Gamma sagt - was ich noch nicht so recht glauben kann - dann war das mit der MAC wohl gelogen. Vielleicht haben sie diese Möglichkeit sogar tatsächlich aber es wird nicht in jedem Fall erzwungen.

TrendMicro weist darauf hin dass der DaVinci Trojaner nicht unter dem neusten Apple Betriebssystem Mountain Lion lauffähig ist. Komischer Zufall dass der Trojaner genau dann öffentlich bekannt wird wenn das neue System raus kommt auf dem die Software nicht mehr läuft. End Update | 30.07.2012

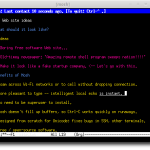

Also bin ich oft auf meinen UMTS-Stick angewiesen, allerdings schwankt die Verbindungsqualität beträchtlich. Manchmal hat man UMTS, manchmal nur GPRS es ist zum heulen.

Seit kurzem habe ich allerdings mosh - die _mo_bile-_sh_ell - in solchen Situationen zu schätzen gelernt. Diese Shell ist von vorne herein auf schlechte und schwankende mobile Datenverbindungen ausgelegt worden und funktioniert für mich sehr gut.

Seit ungefähr einer Woche arbeite ich nun mit mosh und kann nur gutes berichten. Morgens im Hotel mal schnell auf einen meiner Server verbunden, nach dem Frühstück schnell in die Arbeit, die Shell ist noch offen, Laptop einfach zu geklappt und ab in die S-Bahn. In der Bahn Laptop wieder aufgeklappt, UMTS angemacht, die offene Shell auf dem Server ist sofort wieder einsatzbereit.

Vor dem Aussteigen klappe ich den Laptop wieder zu, und lasse ihn im Rucksack verschwinden. Auf der Arbeit Laptop wieder auf - dort hab ich WLAN - und schwups ist die Shell wieder da.

Auch auf längeren Bahnfahrten kein Problem. Zwischendrin fliegt zwar die Mobilfunkverbindung mal weg, die mosh blendet dann einen blauen Balken am oberen Fensterrand ein und zeigt an wie lange sie schon nichts mehr von der Gegenseite gehört hat. Kaum ist die Verbindung wieder da, ist auch die Shell wieder arbeitsfähig.

IP Adressänderungen, kein Problem, die Shell bleibt einfach erhalten und arbeitsfähig. In Zukunft sogar wenn man von IPv4 zu IPv6 wechselt oder anderes herum.

Leider Geil. Jedem der über mobile Datenverbindungen arbeiten muss kann ich die mosh nur wärmstens ans Herz legen. Wie das ganze technisch funktioniert, und wie man die mosh unter Linux, BSD oder auf dem Mac installiert sowie einige Beispiele steht alles unter mosh.mit.edu

Happy mobile networking!

UPDATE | Di 24 Jul 2012 23:37:02 CEST Everything back up and running, webproxy was updated to the current version.

Some Idiot seems to misuse my webproxy, so i turned it off until i have time to solve the issues. I’m sorry for all the ppl using it normally. Stay tuned, i will announce when it’s back online.

Nachdem ich heute die Keynote auf der SigInt gehalten habe hier der Volltext des Manuskripts.

Hallo zusammen, liebe Häcksen und Hacker, liebe Netzaktivisten und Gäste mein Handle ist Scusi. Erst einmal ein herzliches Willkommen auf der diesjährigen SigInt, hier in Köln.

Wir leben in revolutionären Zeiten. Das sieht man nicht nur an z.B. den Aufständen in der arabischen Welt, die momentan größte Revolution ist nicht die in Ägypten oder Tunesien, die größte Revolution ist eine weltweite, eine die uns alle betrifft, die schon seit Jahren andauert und noch Jahre andauern wird, eine die dabei nichts an Ausstrahlung und Kraft verloren hat - ganz im Gegenteil sie wird täglich kraftvoller und mächtiger, da die Welt jeden Tag ein bisschen digitaler und vernetzter wird. Ich rede von der digitalen revolution.

Die Hackergemeinde steht meiner Meinung nach im Auge des Tsunamis der digitalen Revolution.

Nach allen Kenntnissen der Systemtheorie wird das Internet die Machtverhältnisse nachhaltig verändern. Die Rahmenbedingungen sind gesetzt. Das Internet ist da, es geht nicht mehr weg! Daher können diese Veränderungen - meiner Meinung nach - nicht mehr aufgehalten werden.

Diese Erkenntnis bedeutet für die heutige Machteliten - egal ob in der Politik, in den Medien oder in irgendeinem anderen Bereich - dass sie stetig an Einfluss und Kontrolle verlieren. Ihre alte Denke, ihre alten Geschäftsmodelle und andere alte Zöpfe aus der vor-digitalen Zeit sind nicht mehr gültig oder funktional, ihre Kontrolle ist nicht mehr Effektiv und wird täglich weiter unterlaufen und erodiert. Daher wehren sie sich so verzweifelt ohne eigentlich zu verstehen was hier vor sich geht. Dieser Kontrollverlust ist es was sie zu ihren Hilflosen Aktionen treibt, sei es die Abschaltung des Internets in Ägypten, Zensursulas feuchte träume, IPRED, ACTA oder jetzt gerade die aufstand der Ahnungslosen in der Urheberrechtsdebatte.

Wir befinden uns mitten in einem Kampf um Werte. Die mitunter scharfen Auseinandersetzungen rund um das Thema Internet (Urheberrecht, Vorratsdatenspeicherung, Zensursula, ACTA) zeigen im Grunde diese Werte-Differenzen.

Die vor-digitalen wollen Kontrolle, Überwachung, Zensur, Macht und Geld in den Händen von möglichst wenigen. Sie wollen ihre Gatekeeper zurück, wie in der guten alten Zeit. Überspitzt könnte man sagen wie damals als die Partei noch immer recht hatte. Die anderen, das gemeine Volk, wir sollen draußen bleiben, sollen ruhig sein und ihnen höchstens unser Geld geben.

Das sind die Leute die das Internet in eine Art Onlinewarenhaus, in so was wie das kommerzielle Kabelfernsehen verwandeln wollen. In ein One-Way Medium was nur dem Zweck dienen soll ihre Produkte zu vertreiben.

Das sind die Leute die vor 300 Jahren gesagt haben dass es keine Bibliotheken geben sollte, weil die Leute sonst keine Bücher mehr kaufen würden. Es gab Bibliotheken und die Leute kauften mehr Bücher.

Das sind die Leute die gesagt haben dass das Radio die Platten Industrie zerstören werde. Das Radio kam die Platten Industrie verkaufte mehr Platten.

Das sind die Leute die gesagt haben das Fernsehen die Lichtspielhäuser - wir nennen das heute Kino - kaputt machen würde. Das Fernsehen kam und die Leute gingen trotzdem weiter gerne ins Kino, sie gingen sogar mehr ins Kino.

Dieselben Leute sagen auch dass die Musik-Kasette (MC) die Musikindustrie zerstören würde. Die MC sowie Aufnahmegeräte kamen und die Musik-Industrie geht uns bis heute auf die Nerven.

Als die Videokasette und der -Recoder kam hieß es dass Hollywood sterben würde. Ihr ahnt es - der Videorecorder kam und Hollywood nervt uns auch immer noch.

Jetzt heißt es das Internet bedroht die Content-MAFIAA….

Das ist natürlich genauso ein Quatsch wie die Aussagen dieser Leute in den letzten 300 Jahren seit dem sie sich für das Verbot von Bibliotheken eingesetzt haben.

Wir wollen keine Kontrolle, wir wollen nicht in einer Welt wie aus ‘1984’ leben und wir wollen freien Zugang, eben xs4all. Einer der ersten Internet Provider kam schließlich aus der HackerSzene und hieß konsequnterweise xs4all.nl

Wir wollen keine Zensur, keine Bevormundung, keine auferlegte Einschränkung unseres Urteilungsvermögens. Das ist die Freiheit die wir meinen.

Unsere Waffen sind die Kommunikation und das Netz. Wir arbeiten mit dem was wir haben, unserem sozialen Netzwerk. Dank Internetvernetzung funktioniert das zunehmend gut und in rasender Geschwindigkeit.

Noch vor ein paar Jahren wäre es unmöglich gewesen so kurz vor knapp ein Abkommen wie ACTA in ersthafte Bedrängnis zu bringen. Heute ist das kein Problem mehr innerhalb von wenigen Tagen hundertausende in ganz Europa auf die Straße zu bekommen, selbst mitten im tiefsten Winter.

Die digitale Revolution verändert auch uns, jeden einzelnen von uns aber auch die Hacker-Szene allgemein. Durch die Veränderungen der digitalen Revolution wurden wir Hacker mitten in den Mainstream gespült, ob es uns passt oder nicht so ist es. Dieser Tatsache sollten wir ins Auge sehen.

Wir sollten diese Gestaltungsmöglichkeit - welche sich uns dadurch bieten - konsequent nutzen. Hacker sind gut im verstehen großer komplexer Systeme, wir haben schon immer versucht Systeme zu verstehen und versucht Eigenschaften dieser auszunutzen um das zu machen was wir machen wollten und nicht das was der Hersteller oder sonstwer wollte dass wir mit dem System tun.

Dieses Wissen und diese Fähigkeit sollten wir einsetzten um unsere Freiheit und die der anderen zu erhalten um auch morgen noch ein weitgehend ungefiltertes, neutrales weltweites Datennetz zu haben, oder einfach Herr über unsere eigenen Geräte zu sein.

Wer morgen noch auf Datenreisen gehen möchte, der muss sich heute für fundamentale Freiheiten wie Meinungs- und Pressefreiheit, gegen Zensur, Bevormundung und Willkür, für die Netzneutralität, und gegen das Betonieren des bisherigen Urheberrechts wie es unter anderen ACTA versucht.

Wir als Hacker sollten anderen helfen das Betriebssystem unserer Gesellschaft zu verstehen und mal ordentlich zu debuggen.

Wir als Hacker sollten uns auch bewusst sein, dass wenn wir unsere 0days für viel Geld verkaufen statt non-disclosure oder responsible-disclosure zu betreiben diese 0days in den Händen von Leuten landen die damit die Rechner von Menschenrechtlern, Oppositionellen, Journalisten oder einfach nur unbequemen Bürgern, welche sich erdreistet haben kritik zu artikulieren 0wnen. Die dabei erbeuteten Information werden dann gegen diese Leute verwendet, indem versucht wird ihnen damit Allmacht zu demonstrieren, sie einzuschüchtern und schließlich zu brechen oder - wenn das nicht gelingt - schlussendlich zu töten.

Das heißt um es nochmal ganz klar zu sagen, dass wer seine 0days meistbietend verkauft aktiv daran beteiligt ist das in Ländern wie Turkmenistan oder Bahrain Menschen die für ihre Menschenrechte einstehen unterdrückt, geschlagen, vergewaltigt, gefoltert und wohlmöglich umgebracht werden. Teile von uns liefern die Waffen für die Regime dieser Welt um gegen die Freiheit und die Menschenrechte vorzugehen und ihre eigenen Vorteile kompromisslos durchzusetzen.

Wer sowas tut hat nicht nur nichts verstanden, sondern hat sich auf die Seite der dunklen Macht gestellt, solche Leute sollten in unserer Mitte nichts verloren haben. Also bitte an die unter euch die selber 0days suchen und finden verkauft es nicht, behaltet sie oder macht full- bzw. responsible disclosure aber verkauft sie nicht unter der Hand an omminöse Zwischenhändler die sie mit kräftigen Aufschlägen an die Gestapos und STASIs dieser Welt verkaufen.

Was wir stattdessen tun sollten ist uns darum kümmern dass die Bugs im bundesdeutschen und europäischen Betriebssystem endlich mal nachhaltig gefixt werden. Dies ist absolut notwendig damit Prozesse wie der ArabischeFrühling überhaupt stattfinden zu können.

Sami Ben Gharbia aus Tunesien hat das in einem Interview schön auf den Punkt gebracht.

“If the U.S companies and non-profits want to support democracy in the Middle East the best they can do is continue to develop a free neutral decentralized internet. Fight the troubling trends emerging in your own backyards from threats to Net neutrality, disregard for user’s privacy, draconian copyright and DRM restrictions, to the troubling trends of censorship through courts in Europe, restrictions on anonymous access and rampant surveillance in the name of combating terrorism or protecting children or fighting hate speech or whatever. You see these trends give our own regimes great excuses for their own actions. You don’t need special programs and projects to help free the Internet in the Middle East. Just keep it free, accessible and affordable on your side and we’ll figure out how to use it, get around restrictions imposed by our governments and innovate and contribute to the network’s growth.” – Sami Ben Gharbia (Tunesien) (quelle)

In diesem Sinne lasst uns das System debuggen, lasst und die bugs fixen und damit die Welt wie wir sie heute kennen in eine bessere Welt für morgen zu verwandeln.

“Ihr werdet euch noch wünschen wir seien politik verdrossen.”

Vielen Dank